CLOUD

AZ-104: Azure 내 ID 및 거버넌스 관리

소오보

2024. 2. 13. 17:48

Microsoft Entra ID

Azure AD 기능

- SSO 액세스 : 동일한 자격 증명으로 로그인하여 모든 앱에 액세스

- 유기 디바이스 지원 : iOS, mac OS, Android 및 Windows 디바이스 전반에 걸쳐 공통된 환경 제공

- 안전한 원격 액세스 : MFA, 조건부 액세스 정책, 그룹 기반 액세스 관리 가능

- 클라우드 확장성 : 여러 환경에서 일관된 관리 가능

- 중요한 데이터 보호 : 의심스러운 로그인 활동 및 취약성 모니터링

- 셀프 서비스 지원 : 선택한 관리자 작업을 회사 직원에게 위임

Azure AD 개념

- ID : 인증할 수 있는 개체

- 계정 : 계정을 만들려면 유효한 ID가 반드시 있어야 함

- Microsoft Entra 계정 : Microsoft Entra ID 또는 다른 Microsoft 클라우드 서비스를 통해 만들어진 ID

- Azure 테넌트(디렉터리) : 신뢰할 수 있는 단일 전용 인스턴스로 각 테넌트는 단일 조직을 나타냄

- Azure 구독 : 각 구독은 단일 테넌트에 조인되며 비용을 지불하는 데 사용

AD DS와 구분되는 특성

- AD DS는 디렉터리 서비스인 반면 Entra ID는 전체 ID 솔루션

- HTTP 및 HTTPS 기반 프로토콜

- Facebook 같은 다양한 타사 서비스 포함

- 플랫 구로조 OU 또는 GPO가 없음

- 관리되는 서비스

SSPR

사용자 계정 유형

- 클라우드 ID : Microsoft Entra ID에서 정의

- 디렉터리 동기화 ID : 온프레미스 AD에서 정의되며 동기화 작업 필요

- 게스트 사용자 : Azure 외부에서 정의

그룹 유형

- 보안 : 사용자 그룹의 공유 리소스에 대한 구성원 및 컴퓨터 액세스 관리

- Microsoft 365 : 그룹 구성원은 공유 사서함, 일정, 파일, SharePoint 사이트 등에 액세스

그룹 구성원 액세스 권한 유형

- 할당됨

- 동적 사용자 : 구성원 특성이 변경되면 동적 그룹 규칙 검토 후 충족되지 않으면 제거

- 동적 디바이스(보안 그룹만 해당) : 디바이스 특성이 변경되면 동적 그룹 규칙 검토 후 충족되지 않으면 제거

관리 단위

랩 시나리오

- 그룹의 구성원은 사용자의 직위에 따라 자동으로 업데이트 → 동적 사용자

Azure 지역 쌍

- 대부분의 지역은 동일한 지리적 위치 내의 다른 지역과 쌍을 이룸

- 물리적 격리

- 플랫폼에서 제공하는 복제 : 지역 중복 스토리지와 같은 일부 서비스는 페어 지역에 자동 복제 기능 제공

- 지역 복구 순서 : 광범위한 중단 발생 시 한 지역의 복구가 모든 쌍의 복구보다 높은 우선 순위

- 순차적 업데이트 : 롤링 업데이트

- 데이터 상주

Azure 구독

- Azure 계정에 연결된 Azure 서비스의 논리적 단위

- 모든 Azure 클라우드 서비스는 구독에 속함

- 여러 구독을 동일한 Azure 계정에 연결할 수 있음

- 둘 이상의 Azure 계정을 동일한 구독에 연결할 수 있음

Microsoft Cost Management

리소스 태그

- 범주별 논리적 구성

- 리소스를 정렬, 검색, 관리 및 분석하는 데 유용

요약

- Azure 지역은 유연성, 데이터 보존, 규정 준수 및 복원력 옵션을 제공

- Azure 구독은 Azure 리소스 및 청구에 대한 액세스 관리하는 데 필수적

- Azure는 무료, 종량제, 기업 계약 및 학생과 같은 다양한 구독 옵션 제공

- Azure는 예약, Azure 하이브리드 혜택 및 Azure 크레딧과 같은 비용 절감 옵션 제공

관리 그룹

- 구독 이상의 범위 수준 및 제어 제공

- 기본적으로 모든 새 구독은 최상위 관리 그룹 아래에 배치

- 관리 그룹에 속한 모든 구독은 관리 그룹에 적용되는 조건을 자동으로 상속

- 관리 그룹 트리에서 지원할 수 있는 최대 깊이 수준은 6

Azure Policy

- 정책을 만들고 할당하고 관리하는 서비스

- 정책 정의 → 이니셔티브 정의 → 이니셔티브 할당 → 규정 준수 상태 평가

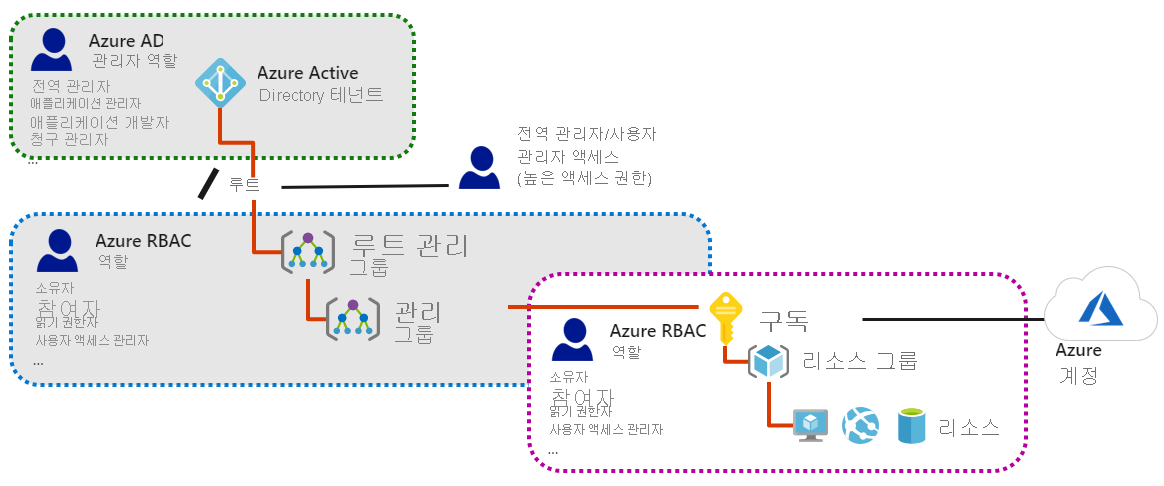

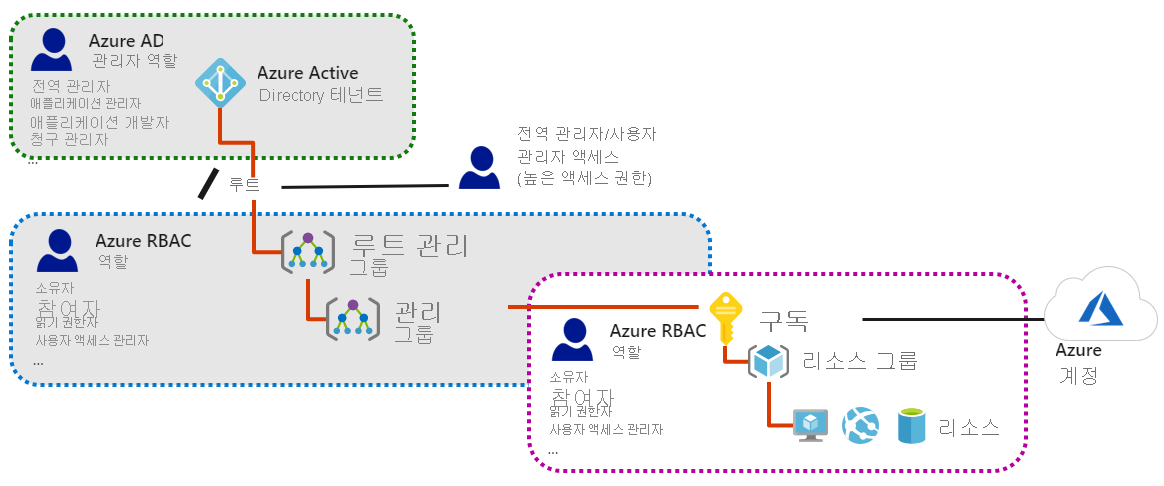

역할 기반 액세스 제어 구성(RBAC)

- 리소스에 액세스할 수 있는 사용자와 허용되는 작업을 관리하는 데 도움을 주는 메커니즘

- Azure RBAC는 Azure Resource Manager를 기반으로 하는 권한 부여 시스템

- RBAC는 허용 모델(Actions에서 NotActions를 빼서 계산)

- [할당] : 특정 [범위]에서 [보안 주체]에 [역할 정의]를 연결

- 사용 권한 집합 : Actions, NotActions, DataActions, AssignableScopes

- 역할 이름 : 소유자, 기여자, 독자

- Azure RBAC → Azure 리소스에 대한 액세스 관리 / 범위는 관리 그룹, 구독, 리소스 그룹, 리소스 수준

- Microsoft Entra DB → Microsoft Entra 리소스에 대한 액세스 관리 / 범위는 테넌트 수준

셀프 서비스 암호 재설정(SSPR)

- 모바일 앱 알림 / 모바일 앱 코드 / 메일 / 휴대폰 / 사무실 전화 / 본인 확인 질문

- 암호 재설정을 위해 요구한 개수 이상의 방법을 사용자가 등록한 경우 SSPR에 등록된 것으로 간주